سلامت الکترونیک و امنیت اطلاعات افراد

پزشکان برای تصمیمگیری درست و مطمئن نیازمند دادههای صحیح هستند، دادههایی که به نحو مطلوب ذخیره شده و در زمان مناسب، مکان مناسب و به شکل و ساختار درست قابل بازيابی باشند. اما شیوههای سنتی ذخیره مدارک پزشکی اين نیازها را به خوبی پوشش نمیداد و همواره نقصها و ناکارآمدیهای روشهای سنتی (حجم بسیار زياد دادههای متنی، فضای قابل ملاحظه اشغال شده توسط آنها، بازيابی توام با اشتباه دادهها و غیره) علیرغم بهبودهای زيادی که در طی زمان داشته است، مانع از تصمیمگیریهای دقیق درمانی و توسعه سريع علم بود.

به همین دلیل همراستا با پیشرفتهای علم و فناوری، مراقبت سلامت نیز به سرعت در حال پیشرفت بوده، به گونهای که فناوریهای جدید، جنبههای جدیدی از خدمات مراقبت سلامت را شکل دادهاند. یكی از مهمترین جنبههای جدید خدمات مراقبت سلامت، كاربرد فن آوری اطلاعات، در حوزه بهداشت و درمان است.

مشکلات شیوههای سنتی از طريق توسعه فناوري اطلاعات و به ويژه سيستمهای اطلاعات بهداشتی، قابل حل میباشند.

- سیستم های اطلاعات مراقبت بهداشتی

سيستمهاي اطلاعات بيمارستاني، سيستمهاي كامپيوتري هستند كه براي مديريت آسان اطلاعات پزشكي و مديريتي بيمارستان و در جهت بهبود كيفيت مراقبتهاي بهداشتي طراحي شدهاند.

سیستمهای اطلاعات مراقبت بهداشتی یک عامل مهم در بهبود کیفیت مراقبت و کاهش هزینهها محسوب میگردند. این سیستمها به عنوان زیرساختی برای تصمیمگیری و در مدیریت هزینهها، بهبود کیفیت مراقبت و گسترش تحقیقات نقش مهمی دارند.

سیستمهای اطلاعاتی الکترونیک، سهولت دسترسی و انتقال دادههای ناشی از آن، اهمیت رعایت استانداردهای امنیت و حریم دادهها در این سیستمها را دو چندان کرده است.

انتقال دادههای سلامت مستلزم وجود ساختار يکپارچه و استانداردی است که شرايط انتقال دادهها و مفاهیم را به نحوی مهیا سازد که اطلاعات بدون هیچ کم وکاست و يا سوء تعبیر و تفسیر و با رعايت محرمانگی به مقصد انتقال يابد.

سیستمهای اطلاعات الکترونیکی شامل پروندههای الکترونیک سلامت، که به آنها (Electronic Health Record) EHR نیز گفته میشود، هستند. EHRدر برگيرنده اطلاعات مراقبت بهداشتي درماني در طول حيات فرد، ذخيره شده به صورت الكترونيكي، با هدف پشتيباني از مراقبت مستمر، آموزش و پژوهش میباشد. اين نظام توسط ارائهدهندگان مراقبت در مكانهای مختلف قابل اشتراک بوده و موجب توسعه کيفي مراقبت بهداشتي درماني ميشود. پرونده الكترونيكي سلامت با در برداشتن ساختار و استانداردهای مناسب و حفظ اصول محرمانگي، يك پرونده مادام العمر از سابقه بهداشتي درماني فرد و مراقبت از وی در نظام سلامت را فراهم مينماید. با پردازش دادههای موجود در پرونده الكترونيكي سلامت، دستيابي به اطلاعات با ارزش، داده کاوی و کشف دانش امكانپذير ميباشد.

پروندههای الکترونیک سلامت، حاوی اطلاعات حساس در مورد سابقه پزشکی بیماران است، که امنیت شبکه بیمارستان را به یکی از دغدغههای اصلی فناوری اطلاعات تبدیل کرده است. در ادامه به مهمترین تهدیدات امنیت سایبری EHR ولزوم امنیت شبکه بیمارستانی میپردازیم.

- مهمترین تهدیدات امنیت سایبری EHR

از جمله مهمترین تهدیدات امنیت سایبری مراکز مراقبتهای پزشکی میتوان به موارد زیر اشاره نمود:

- حملات فیشینگ

حملات فیشینگ اغلب از طریق ایمیل انجام میشود تا کاربر را مجاب کند تا روی پیوند کلیک کرده و اطلاعات ورود به سیستم را فاش کند و/یا نوعی بدافزار را ذخیره کند. در این خصوص میبایست، به متخصصان مراقبتهای بهداشتی نحوه شناسایی حملات فیشینگ آموزش داده شود.

- بدافزار و باج افزار

بدافزارها میتوانند از طرق مختلف وارد شبکه فناوری اطلاعات سیستم مراقبتهای بهداشتی شوند. از طریق بارگیری، حملات فیشینگ، آسیب پذیریهای نرم افزاری، از طریق ترافیک رمزگذاری شده و موارد دیگر. با این حال، نحوه تأثیر هر نوع حمله بدافزار بر سیستم مراقبتهای بهداشتی میتواند از سرقت اطلاعات تا آسیب به رایانهها و شبکههای میزبان متفاوت باشد.

باج افزار نیز نوعی بدافزار است که کار متفاوتی انجام میدهد. باج افزار با رمزنمودن اطلاعات، اجازه دسترسی به اطلاعات را نمیدهد و در ازای دسترسی مجدد به دادهها، اطلاعات و فایلها درخواست پرداخت (باج) میکند. در بیمارستان یا محیط مراقبتهای بهداشتی، این بدان معناست که دسترسی به EHR تا زمان پرداخت میسر نمیباشد.

- تهدیدهای ابری

با توجه به اینکه سازمانهای بهداشتی بیشتری برای بهبود مراقبت از بیمار و همکاریهای مشترک از سیستم Cloud یا رایانش ابری استفاده میکنند، اطمینان از امنیت دادههای خصوصی و رعایت رعایت اصول HIPAA اهمیت فزایندهای پیدا میکند.

- کارکنان

یکی از بزرگترین تهدیدها برای امنیت فناوری اطلاعات مراقبتهای بهداشتی، کارکنان بیمارستانها و سایر مراکز درمانی است. آموزش امنیت سایبری برای کارکنان از اهمیت بالایی برخوردار است. زیرا معمولا کارکنان مراکز درمانی اطلاعی از چگونگی شناسایی حملات فیشینگ یا حملات باج افزار و نوع اجتناب یا مقابله با آنها ندارند.

- حریم خصوصی

حریم شخصی به عنوان اصل اساسی انسانیت و یکی از حقوق بنیادین هر انسان و نیاز ضروري و مهمیاست که به ویژه رعایت آن در سازمانهای مراقبت بهداشتی و هنگام پرستاری الزامیشناخته شده است. این مقوله با احترام به شان افراد مربوط میشود، از اين رو به عنوان اساس و بنیاد پزشکی در نظر گرفته شده است و اهمیت روزافزونی مي يابد. وضع قوانین در این زمینه حاکی از این امر است. نقض حریم بیماران نه تنها مي تواند صدمات غير قابل جبراني را به بيماران وارد كند بلكه مي تواند كل سيستم مراقبت سلامت را تحت تاثير قرار دهد.

- امنیت دادههای سلامت

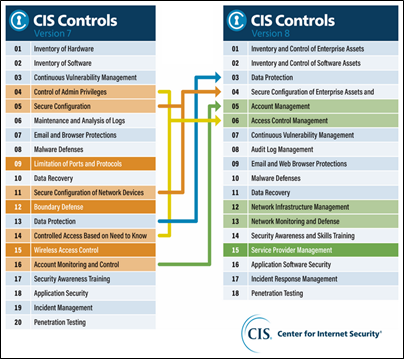

با توجه به اهميت دادههاي سلامت و ضرورت تأمين امنيت آنها، بسياري از سازمانها به تدوين استانداردهاي ملي و بينالمللي مبادرت ورزيدهاند. اين استانداردها شامل CPRI, AAMC ,ISO 27000, HIPPA, ASTM, NAIC میباشند. قابل ذكر است كه استانداردهاي امنيتي ديگري با كاربريهاي خاص در علم انفورماتيك پزشكي بهمنظور ساخت سيستمهاي اطلاعاتي مورد استفادهاند اما پرکاربردترین آنها استاندارد HIPPA میباشد.

- استاندارد HIPPA

در سال ۱۹۹۶ قانون قابلیت جابهجایی و پاسخگویی بیمه HIPAA (Health Insurance Portability and Accountability) سلامت توسط وزارت بهداشت و خدمات انسانی DHHS (Department of Health and Human Services) آمریکا تصویب شد. این قانون در سالهای اخیر با نقض بسیاری از دادههای بهداشتی ناشی از حملات سایبری و حملات باج افزارها به بیمهگذاران و ارائهدهندگان خدمات درمانی، اهمیت بیشتری یافته است.

استاندارد مهم مديريتي و فني HIPPA امنسازي فضاي تبادل اطلاعات پرونده پزشكي بيماران را بر عهده دارد این استاندارد در ابتدا به منظور حفظ اصول امنيتي مرتبط با دادههاي مورد نياز شركتهاي بيمه شكل گرفت اما امروزه با توسعه اين استاندارد، بسياري از كشورهاي دنيا به عنوان مرجع قوانين مربوط به حافظت دادههاي سلامت از آن بهرهبرداري ميکنند.

این استاندارد جامع و مرجع به منظور ايجاد بستر امنيتي در سيستمهاي الكترونيك سلامت با تمركز بر حفظ حريم خصوصي و محرمانگي اطلاعات و پيادهسازي سياستهاي افشاي آن شكل يافته است. از سوئي توجه به اين نكته ضروري است كه هنوز ويژگي مهم استاندارد HIPPA در راستاي حفاظت از دادههاي مالي و بیمهاي بيماران مورد توجه استفادهكنندگان ميباشد.

در واقع استاندارد HIPPA دارای دو هدف اصلی است: ارائه پوشش بیمه درمانی مداوم برای کارگرانی که شغل خود را از دست میدهند یا تغییر میدهند و درنهایت کاهش هزینه مراقبتهای بهداشتی با استانداردسازی انتقال الکترونیکی معاملات اداری و مالی. اهداف دیگر شامل مبارزه با سوءاستفاده، تقلب و اتلاف در بیمه خدمات درمانی و ارائه خدمات درمانی و بهبود دسترسی به خدمات مراقبتهای طولانی مدت و بیمه سلامت است.